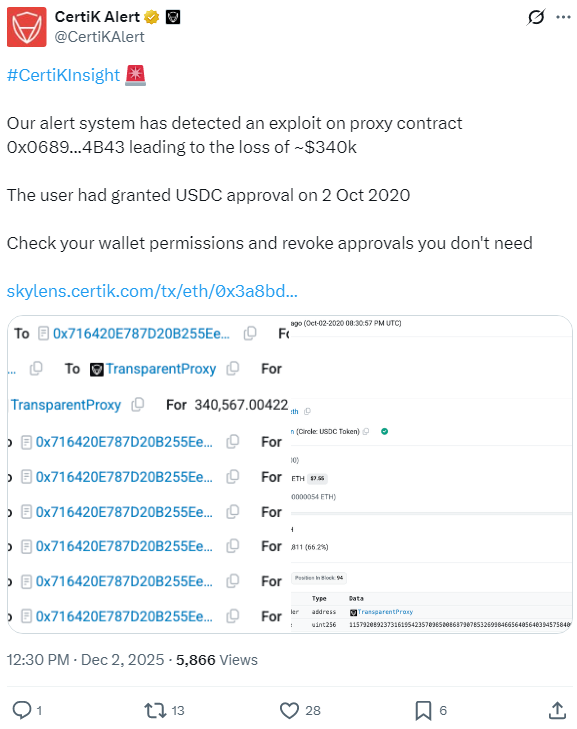

Агентство по безопасности блокчейнов CertiK задокументировало случай вывода средств благодаря устаревшему разрешению в кошельке: уязвимость прокси-контракта 0x0689…4B43 привела к утечке примерно $340 тыс. в USDC. Недальновидный пользователь оставил разрешение более пяти лет назад на мошенническом сайте.

Аналитики сообщают, что подпись на разрешение была сделана 2 октября 2020 года, когда пользователь одобрил операции с USDC по фишинговому адресу. Спустя время владелец кошелька забыл о данном разрешении, в то время как злоумышленник следил за ситуацией: он оставил адрес нетронутым, ожидая, когда на нем появится значительный баланс. В конечном итоге он дождался этого момента и провел одну транзакцию, забрав все доступные стейблкоины.

Принцип таких атак основывается на нормативах ERC-20: выданное approval остается активным, пока не будет отозвано, что позволяет вредоносным контрактам выполнять операцию вывода — transferFrom — без необходимости дополнительного подтверждения со стороны владельца. Таким образом, забытые разрешения представляют собой долгосрочную угрозу, особенно для стейблкоинов и ликвидных активов. CertiK также подчеркивает, что отключение кошелька не отдает назад доступы — approvals хранятся на уровне блокчейна.

Сходные случаи имели место и раньше. В августе 2025 года один из пользователей лишился $908 551 в USDC из-за «отложенного» списания: зловредное approval было подписано 30 апреля 2024 года, а транзакция произошла лишь через 458 дней, когда на кошельке скопилось почти $1 миллион. Атакующий, связанный с pink-drainer.eth, вывел все средства одной операцией. После этого Scam Sniffer призвал пользователей отозвать старые разрешения, подчеркивая, что тщательная проверка approvals напрямую влияет на безопасность.

В мае 2024 года аналогичный метод стал причиной атаки на протокол Hedgey Finance: по причине ошибки не было отозвано USDC-approval, что дало возможность через transferFrom вывести более 1,3 миллиона USDC и других токенов, которые затем были проданы на сумму около $600 тыс. К атаке подключились копикеты. В апреле 2024 года Magpie Protocol после инцидента акцентировала внимание на важности отзывания разрешений в разных сетях, чтобы избежать аналогичных потерь.

Эксперты рекомендуют время от времени проверять разрешения с помощью инструментов, таких как Revoke.cash, и удалять доступы для контрактов, которыми не пользуются. Все указанные случаи демонстрируют важный вывод: даже единоразовая подпись на фишинговом сайте может оставаться активной в течение многих лет и срабатывать тогда, когда на кошельке образуется значительный баланс. Следует проявлять максимальную осторожность в отношении фишинга: на фоне роста цен на активы и увеличении числа отложенных drain-атак аудит разрешений должен стать основной практикой для пользователей блокчейна.